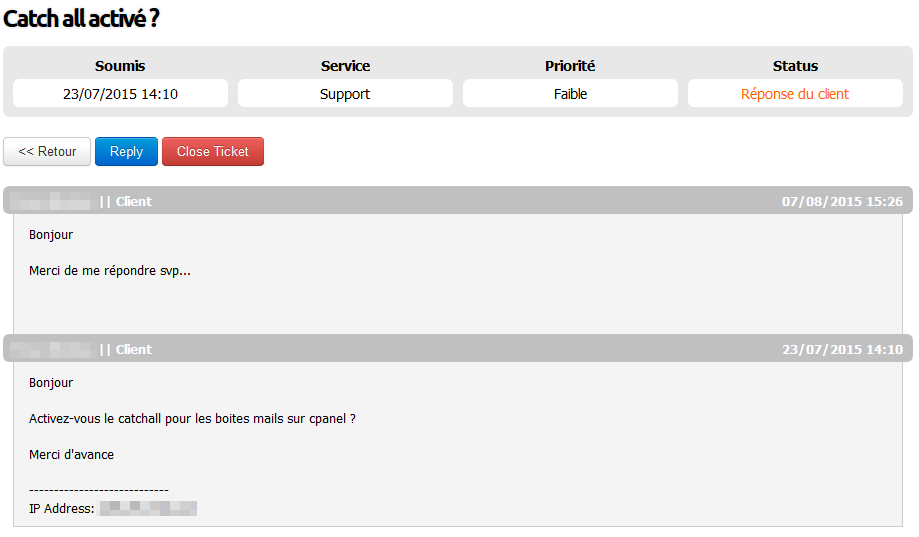

Est-ce cela le support Webou-Pro ?

Un message simple, juste pour une information. Rien à chercher, aucun diagnostique à faire, et plus de 15 jours sans réponse…

o2switch a supprimé le catchall sur leurs boites mails, sans prévenir (mais ce n’est pas indiqué sur l’offre qu’ils m’ont dit…). Le catchall c’est le truc qui fait que si vous écrivez à trucbidulemachinchose@matronX.fr je le recevrai quand même, même si la boite mail n’existe pas. C’est pratique quand vous vous voulez fournir une adresse genre sitevisité@matronX.fr pour la bloquer si vous recevez du spam dessus. Un peu l’équivalent du « + » dans les adresses gmail, ou le fonctionnement de spamgourmet.

Le message d’o2switch :

Bonjour,

Pour être totalement transparent sur cette problématique de catch-alls :

Cette fonction n’est pas proposée dans le descriptif de l’offre unique, mais avait été laissé active sur cPanel, car proposée par son éditeur.

Jusqu’à peu, cela ne posait pas de problème.Néanmoins, les techniciens utilisés par les spammeurs ont largement évolués, et, maintenant, le catch-all est utilisé pour un grand nombre d’attaques :

-> Soit pour saturer le SMTP avec l’envoi massif, persistant, vers des boites non existantes

-> Soit pour faire passer du SPAM via des emails tiers, définis en dehors d’o2switch même.Il y a peu, nous avons subit une double attaque exploitant les catch-alls. Cela a mis « à terre » toute l’infrastructure SMTP des serveurs mutualisés.

C’est d’ailleurs et entres autres points pour cela que cette méthode de catch-all n’est pas recommandée par les divers standards du web.Nous avons donc été contraints de retirer définitivement cette possibilité pour préserver les services.

[…]

J’avoue que je ne comprends pas grand chose.

Matronix.fr Le blog d'un prof de primaire

Matronix.fr Le blog d'un prof de primaire

Tu as mis « priorité faible », peut-être que ça vient de là… C’est assez inhabituel qu’ils ne répondent pas.

Je viens de regarder dans mon CPanel. La doc indique ceci :

Default email account

Your default email address appears under the Default Email Account heading. The system creates this special email account when your hosting provider creates your cPanel account. The account's username and password are identical to your cPanel account name and password.

If your hosting provider configures this address to serve as a "catch-all" for all mail that invalid usernames in your domain receive, it may receive a large amount of spam.

You can check and delete the mail that this account receives. To do this through webmail, click Access Webmail and select your desired webmail application.

You can also use this account to send mail. To do this through webmail, click Access Webmail and select your desired webmail application.

The actual address of the account is account@example.com, where account represents your account username. You cannot rename, delete, or place a quota on the default account, so we recommend that you create a separate email account for daily use.

En pratique, j’ai bien une email par défaut et je peux y acceder.

Mais quand j’envoie un mail à « trucbidon@monsite.net », avec Gmail, alors l’email n’arrive pas et Gmail reçoit une erreur :

« 550 No Such User Here » avec le typique « Mail Delivery Subsystem ».

Donc :

– le catchall peut marcher

– webou-pro ne l’active pas (par défaut en tout cas), et je n’ai pas d’options pour l’activer.

Comme c’est écrit dans la Doc : ça semble en effet un gouffre à spam. Genre un spammeur, sans catchall, il doit avoir l’email exacte pour envoyer un spam.

Avec le catchall, il peut envoyer un mail à n’importe quelle adresse et tu auras le spam : contact@example.com, default@example.com, mail@example.com, test@example.com…

Il faudrait un truc un peu plus évolué, comme celui de Gmail, avec le plus : « mailexistant+nawak@example.com », et une condition exists() sur le « mailexistant ».

Oui il faudrait un truc plus évolué avec le « + » c’est clair…

Depuis toujours j’ai le catchall d’activé, avec spamassassin j’ai très peu de spams qui passent sur des adresses type postmaster/contact/webmaster : un par mois, et encore…

J’avais du coup l’habitude de fournir un mail en rapport avec le site, et du coup je viens de perdre plein de mails potentiels… Super.

Merci pour l’info en tout cas, et je sais pas pourquoi il ne me répond pas, peut être que je l’ai saoulé avec l’histoire de la perte de données je ne sais pas.

Quand tu utilises Tor, tu ne peux pas visiter un site hébergé par o2switch parce que des pirates l’utilisent pour faire du mal.

o2switch, l’hébergeur qui te protège du mal absolu ton site en empêchant les visiteurs d’y accéder.

Hébergement en carton géré par des… incompétents en sécurité.

Oulala faut que je regarde ça tout de suite !

Effectivement, merci de l’information je contacte o2switch tout de suite !

« Hébergement en carton géré par des… incompétents en sécurité. »

C’est bien. L’incompétent donne le bonjour au donneur de leçons gratuites !

Si vous voulez être constructif, sinon, vous allez sur le lien de la page affichée et vous demandez le déblocage de l’IP concernée !

Nous avons une analyse des logs sur l’ensemble de nos serveurs mutualisés. Quand une IP fait des requêtes malveillantes (bruteforce sur un login d’un site, requêtes POST malveillantes répétées), elle est bannie au bout d’un moment. Réseau Tor ou pas, ça, on s’en fiche.

Bonne journée

Alexandre,

le hollandais volant :

Bonjour,

En fait, le problème du catch-all est que des robots ciblent des domaines au hasard pour envoyer massivement du SPAM. En général, pour atteindre tous les employés d’une structure, etc.. (phising, &co)

Si le catch-all est actif, le robot de SPAM n’a jamais de retour indiquant que l’adresse n’existe pas, et il envoi massivement ses messages depuis moult IP au hasard.

De fait, ça sature le SMTP qui traite le catch-all, provoquant par extension le blocage de mails désirables.

Agréable journée

Alexandre

@ Alexandre :

Je comprends que vous mettiez des blocages d’IP en cas d’attaques bruteforce par défaut, pour protéger les comptes. Mais j’ai déjà mis tout ça en place moi-même (antispam, anti bruteforce, etc), et je regrette que vous ne puissiez désactiver ce blocage sur mon compte. Un bon hébergeur devrait laisser le choix au client, et ne gérer que l’anti DDOS. Là actuellement des visiteurs légitimes ne peuvent naviguer sur mon site, et c’est un problème. Je pense que c’est ce que voulais dire Gilles, de manière un peu virulente.

Pour le catchall, je comprends en quoi ça pose problème tout comme je comprends que vous souhaitiez le bloquer, mais la moindre des choses aurait été de prévenir vos clients, avant de découvrir x jours/semaines/mois que l’on a loupé plein de mails… Dont des importants pour mon travail sur des domaines autres que matronix.fr. Vous auriez prévenu j’aurais pris mes dispositions.

Alexandre.

Ecoute rigolo.

Je viens d’aller sur un site, je suis bloqué car mon IP Tor est bloqué par ton service tiers (joli, pas possible de gérer vous-même ? A moins que ça vous appartienne).

Le site externe dit : testez votre IP et si c’est bloqué, cliquez sur le lien pour débloquer.

Sauf que mon IP n’est pas bloquée.

Mais chez vous si.

Je suis sympa, v’là les captures d’écran. C’est gratuit.

1) je suis bloqué par o2switch : https://lut.im/ttRc9p3i/xUdWm2zM

2) je veux débloquer mon IP, elle n’est pas bloquée : https://lut.im/813ovzph/siPdhL7V

Je retire le « incompétent » et « carton ».

Enfin « carton » car vous semblez offrir la même chose que mon hébergeur mais en légèrement moins cher.

Pour le reste, je n’ai pas testé plus que ce genre de blocage mais bon…

J’aurais eu un hébergeur étranger, j’aurai peut-être switché.

1* C’est notre système.

[user@localhost ~]$ ping block.jabatus.fr

PING block.jabatus.fr (109.234.163.202) 56(84) bytes of data.

http://whois.domaintools.com/109.234.163.202

France Clermont-ferrand O2switch Sarl

2* Les blocages sont effectués pour 24/48h après les méfaits, mises à jour progressive sur les serveurs.

Donc, si 199.87.154.251 ne fonctionnait pas hier, qu’elle a été demandé en déblocage, elle fonctionnera dans la journée.

Alexandre, tu as l’explication du fait que le message que tu as envoyé était différent de celui effectivement affiché ici ? Je me suis permis de modifier ton message pour le remettre en entier. Je n’ai pas compris là.

Le message posté ne comportait que :

« C’est notre système.

[user@localhost ~]$ ping block.jabatus.fr

PING block.jabatus.fr (109.234.163.202) 56(84) bytes of data.

http://whois.domaintools.com/109.234.163.202

France Clermont-ferrand O2switch Sarl »

T’as du le voir non ?

Sinon il y a un délai aussi pour le déblocage, alors à quoi bon ? Les visiteurs vont penser à revenir voir demain ? Lol ? En espérant que leur IP n’est pas changée ?

On entre dans une ère de surveillance généralisée, mon site a besoin d’être accessible via TOR, comme tous les autres sites.

Installez un captcha valable x minutes/heures.

En prenant un peu de recul, je comprends que le déblocage IP se fasse suivant une procédure… un poil plus longue.

Déjà, qui utilise Tor ? Pas le grand public.

Je ne pense pas que o2switch bloque le grand public par défaut :D

Et la personne qui utilise Tor est capable d’aller faire débloquer son IP et d’attendre 10 minutes (je ne connais pas le temps exact de mise en route du déblocage).

A la limite, on peut regretter que le lien sur la page d’avertissement de blocage ne soit pas cliquable directement, mais tout utilisateur de Tor sait faire un glisser/déplacer de lien en théorie :p

Bref…

Je regrette un peu mes propos même si je regrette le blocage « de base » des IP Tor.